Ein Business Continuity Management System (BCMS) stärkt Unternehmen nachhaltig. Es sorgt dafür, dass wichtige Prozesse auch in Krisen weiterlaufen – bei IT-Ausfällen, Lieferengpässen oder anderen Störungen. Doch der größte Gewinn liegt in der Vorbereitung: Ein BCMS schafft Klarheit, stärkt Verantwortlichkeiten und fördert das gemeinsame Bewusstsein für Risiken.

Wer heute investiert, schützt morgen seine Handlungsfähigkeit. Mit einem BCMS machen Sie Ihr Unternehmen resilient, handlungsstark und vertrauenswürdig.

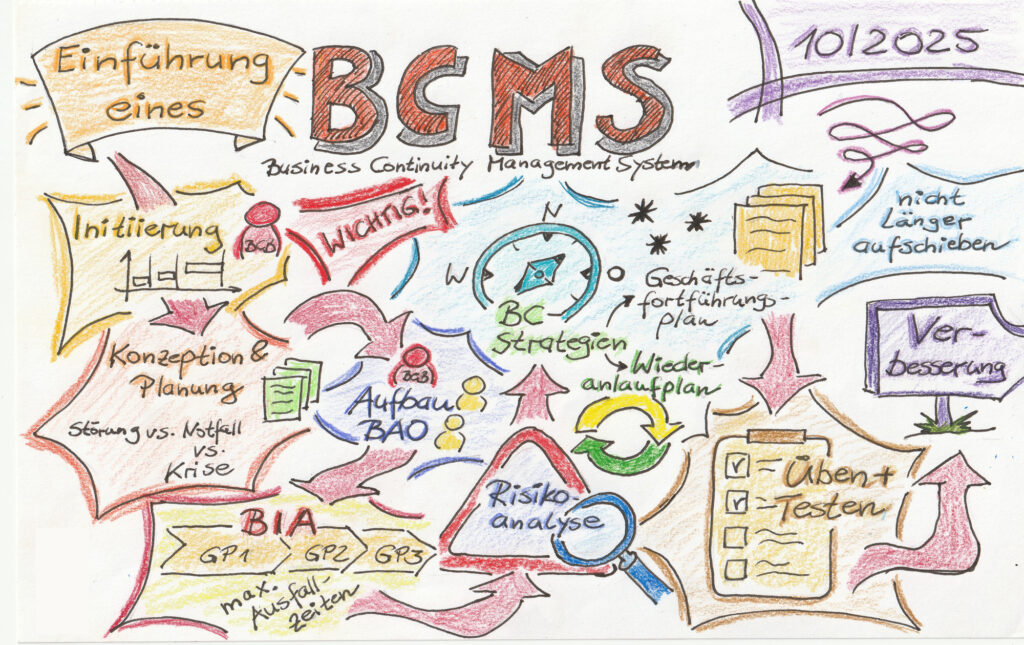

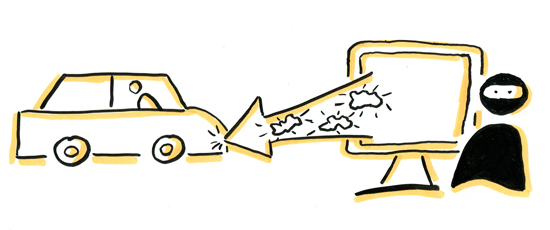

Die Etappen zur Einführung eines BCMS illustriert das folgende Sketchnote:

Neueste Kommentare